قامت شركة Google مؤخراً بحذف عدد كبير من التطبيقات من متجر Play Store لنظام Android، وذلك لأن هذه التطبيقات تشكل تهديداً على حماية بيانات المستخدمين وخصوصيتهم. هذا ما تناوله تقرير The Wall Street Journal الذي يؤكد أن هذه التطبيقات تضم أكواداً مخفية وظيفتها جمع رقم الهاتف والبريد الإلكتروني والموقع الجغرافي وبيانات عن الأجهزة وغيرها من البيانات الخطيرة الأخرى.

أغلب هذه التطبيقات من النوع الديني مثل تطبيقات المؤذن والبوصلة، وهي تطبيقات يستخدمها عدد كبير من الناس معظمهم لا يعرف التهديد المُحتمل من التطبيقات غير الموثوقة، وعلى الأغلب لا يشك أحدهم في ذلك إما لنقص الوعي أو لميله إلى الوثوق في أي تطبيق ديني مهما كان مصدره. أيضاً بعض من هذه التطبيقات QR Reader، وتطبيقات الطقس، ورادارات الطرق السريعة، وللأسف تم تحميل هذه التطبيقات على أكثر من 60 مليون جهاز!

من صنع الأكواد التي تجمع معلومات عن المستخدمين؟

قامت الشركة البنمية Measurement Systems بصنع هذه الأكواد، وتشير التسجيلات على الإنترنت وسجلات الشركة أنها مرتبطة بمقاول يقوم بالاستخبارات السيبرانية وتأمين الشبكات لحساب وكالات الأمن القومي الأمريكية.

اعترف بعض المطورين أنهم حصلوا على المال (100$-10,000$ شهرياً) من Measurement Systems مقابل استخدام حزمة تطوير البيانات “SDK” الخاصة بها في تطبيقاتهم، وهذا ساعدها في جمع بيانات مُفصلة عن مستخدمي التطبيقات، واشترطت عليهم توقيع اتفاقيات لعدم الإفشاء بذلك.

يمكن لهذه التطبيقات رسم خريطة لمواقع الأجهزة المتصلة -ومنها الجهاز المُثبت عليه التطبيق المشبوه- على نفس شبكة Wi-Fi. حسب مطور مصري لأحد تطبيقات المؤذن وتطبيقات دينية مشابهة، فإن شركة Measurement Systems كانت تجمع بيانات من المستخدمين نياية عن مزودي الإنترنت وشركات الخدمات المالية والطاقة.

كيف يتم جمع عناوين Mac و IP باستخدام الكود؟

اكتشف Joel Reardon الكود المُستخدم في جمع البيانات وكيف يقوم بجمعها، وقد قام بنشر أبحاثه في مدونة على App Census. بدأ Reardon بتطبيق Wi-Fi Mouse الذي يحول الهاتف إلى فأرة باللمس تتحكم بالحاسب عبر شبكة Wi-Fi.

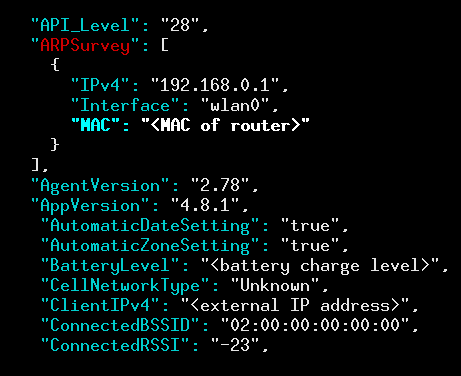

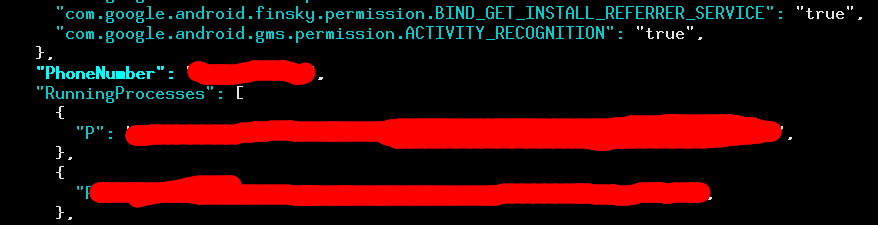

يتضح من الصورة أدناه أن عنوان Mac الخاص بالراوتر تم إرساله إلى نطاق mobile.measurelib.com، ويشير صف “ConnectedBSSID” أن التطبيق لا يمتلك صلاحية الوصول إلى عنوان Mac أصلاً، والأكثر غرابة أن صف “ARPSurvey” يتضمن عنوان Mac لأجهزة أخرى غير الراوتر رغم أنه لم يحصل على إذن الموقع اللازم للحصول على عنوان Mac، مما يعني أن هناك تقنية للتحايل على هذا الإذن.

صف “APRSurvey” يوضح لنا أن التطبيق يحصل على عنوان Mac و IP من خلال الذاكرة المؤقتة “Cache”، والتي لم تكن مؤمنة بشكل كافٍ، وهذه المشكلة لم يتم حلها في الإصدارات قبل Android 11 ومنها Android 9 الذي قامت عليه التجربة.

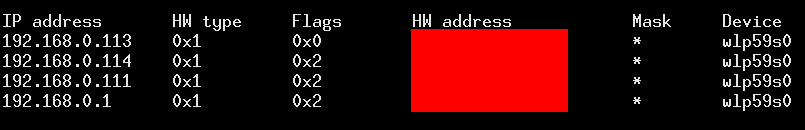

يتضح من الصورة السابقة أن عناوين Mac تحت عامود HW، وهذا يسمح لأي تطبيق بالوصول إلى عنوان Mac الخاص بالراوتر بدون الحصول على إذن الموقع، ويتم استغلال هذه الثغرة عن طريق التلاعب المُتعمد بعناوين Mac بالذاكرة المؤقتة، وبالتالي يتم الإبلاغ عن هذه العناوين المذورة في الإرسال التالي للشبكة.

كيف يتم جمع معلومات عن البريد الإلكتروني ورقم الهاتف وما تم نسخه في الحافظة؟

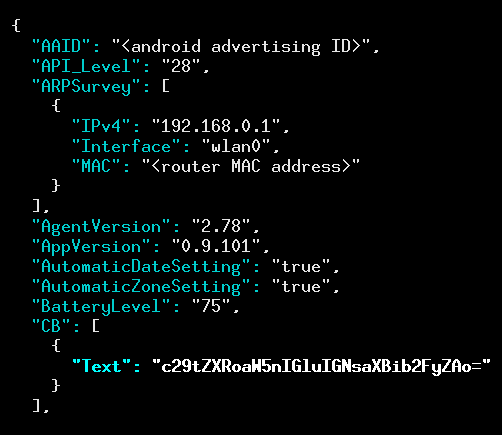

اكتشف أيضاً Reardon وجود بعض البيانات الأخرى التي يتم نقلها، فقد لاحظ أن التطبيقات التي تستخدم نفس أداة التطوير المصدرية “SDK” تستطيع جمع بيانات مختلفة، فمثلاً تطبيق Simple weather & clock widget يستخدم “SDK” -خاصة بشركة Measurement Systems- تسمح له بالوصول إلى محتويات الحافظة.

هذا يعني أن تطبيق بسيط مثل هذا يستطيع الوصول إلى كل ما يتم تخزينه من لقطات شاشة أو نصوص منسوخة في الحافظة المشتركة للنظام بأكمله، وقد تتضمن هذه النصوص اسم المستخدم وكلمات المرور. كل ما يتم تخزينه في الحافظة يتم رفعه إلى خوادم Measurement Systems حيث يتم تحليلها.

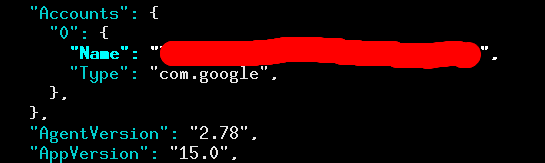

توضح الصورة السابقة أن نطاق mobile.measurelib.com يحتوي على صف “CB” وهي اختصار لكلمة “Clipboard” أي الحافظة، وأسفلها مثال لنص مكتوب. يمكن أيضاً للـ”SDK” الوصول إلى كود المصادقة الثنائية الذي يتم إرساله على رقم الهاتف أو ما يتم نسخه من تطبيق الـ”Authinticator” والبريد الإلكتروني المتصل بهما كما يتضح بالأسفل.

الكارثة أنه في حالة الحصول على صلاحية الموقع يمكن تحديد موقع المستخدم بدقة. كل هذه البيانات تساهم في استهداف الشخصيات الهامة مثل السياسيين والمشاهير.

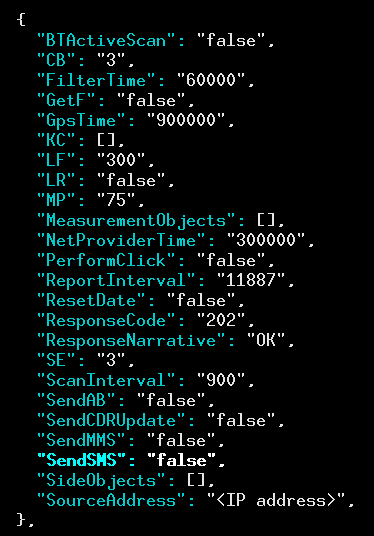

توضح الصورة التالية سبب اختلاف البيانات التي تجمعها التطبيقات رغم أنها تستخدم نفس الـ”SDK”، حيث يتم استقبال تعليمات من نطاق mobile.measurelib.com تحدد لكل جهاز الطريقة التي يتم جمع بها المعلومات وإرسالها إلى خوادم الشركة، حيث تتضمن التعليمات بنية من البيانات التي تحدد طريثة عمل الـ”SDK”.

قائمة بتطبيقات Android التي يجب عليك حذفها فوراً:

- Speed Camera Radar

- Al-Moazin Lite (Prayer Times)

- WiFi Mouse (Remote Control PC)

- QR & Barcode Scanner

- Qibla Compass – Ramadan 2022

- Simple weather & clock widget

- Handcent Next SMS-Text w/ MMS

- Smart Kit 360

- Al Quran Mp3 – 50 Reciters & Translation Audio

- Full Quran MP3 – 50+ Languages & Translation Audio

- Audiosdroid Audio Studio Mixer

إذا كان على هاتفك أحد هذه التطبيقات، فتأكد من حذفها على الفور، وننصحك بتغيير كلمات مرور الحسابات المُستخدمة على هاتفك، وقم بتفعيل المصادقة الثنائية، وأخيراً لا تقم بتثبيت تطبيقات غير معروفة أو بتقييم منخفض على المتجر.